meta data de esta página

¡Esta es una revisión vieja del documento!

VPN IPSec

En un fortigate las VPNs pueden ser policy-base o route-base. Hay pequeñas diferencias entre una y otra y por lo general se emplea la route-base debido a que es más flexible y sencilla de configurar.

Los pasos para crear una VPN mediante IPSEC son los siguientes:

- Definir lps parámetros de la Fase1

- Definir los parámetros de la Fase2

- Especificar las direcciones de origen y de destino

Crear usuarios/grupos de usuarios para la autenticación

Para crear los usuarios vamos a Usuarios & Dispositivos→Usuario →Crear Nuevo

Creamos un grupo para los accesos por vpn → Usuario & Dispositivo →Grupo de Usuario → Crear nuevo

Añadimos el usuario creado al grupo de acceso por vpn

Crear VPN

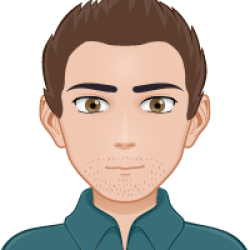

Ejemplo de una VPN ipsec

Fase 1

La fase1 tiene dos modos agresivo y principal/main.

Agresivo

Va sin encriptar el primer paquete de autenticación , recomendado para clientes remotos

Principal/main

El primer paquete de autenticación va encriptado, recomendado para site-to-site

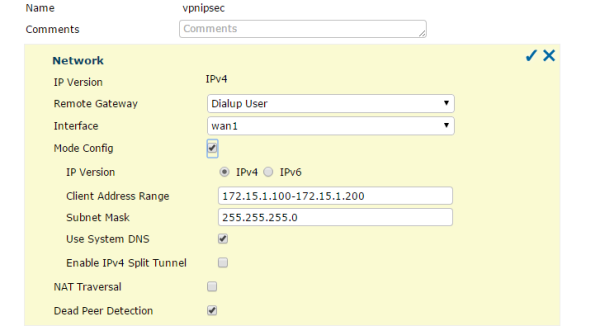

Phase 1 Proposal

Los parámetros que pongamos en este apartado deben de ser los mismos que luegos pongamos en la configuración del Forticlient

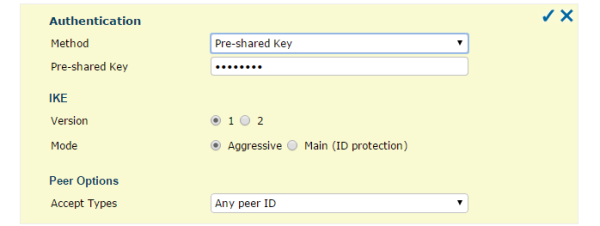

XAUTH

Si queremos que el usuario a su vez se autentifique

Debug de la conexión VPN

Para hacer un debug de la conexíon IPSEC hay que ejecutar los siguientes comandos:

- Habilitar el modo debug

diag debug enable

- Para ver los mensaje ipsec

diag debug app ike -1

- Para salir del modo debug

diag debug disable diag debug app ike 0

Verificar parámetros vpn

diag vpn ike config list